OK, więc przedstawie co zrobiłem, a potem napiszę z czym mam problem:

OpenWrt (VM bez WiFi):

Dodam na wstępie, że używam AdGuard Home, który jest zainstalowany w OpenWrt

root@OpenWrt:~# cat /etc/config/network

config interface 'loopback'

option device 'lo'

option proto 'static'

option ipaddr '127.0.0.1'

option netmask '255.0.0.0'

config globals 'globals'

option ula_prefix 'fde6:70f7:26c4::/48'

config device

option name 'br-lan'

option type 'bridge'

list ports 'eth1'

list ports 'eth2'

list ports 'eth3'

list ports 'eth5'

config interface 'lan'

option device 'br-lan.1'

option proto 'static'

option ip6assign '60'

list ipaddr '10.25.25.1/26'

option delegate '0'

config interface 'wan'

option device 'eth0'

option proto 'dhcp'

option auto '0'

option hostname 'XXXXXXXXXXX'

config interface 'pppoe0'

option proto 'pppoe'

option device 'eth0'

option username 'XXXXXXX'

option password 'XXXXXXXX'

option service 'XXXXXXXXXXX'

option ipv6 'auto'

option peerdns '0'

list dns '1.1.1.1'

list dns '1.0.0.1'

list dns '8.8.8.8'

config device

option name 'eth0'

option macaddr 'XX:XX:XX:XX:XX:XX'

config interface 'proxmox'

option proto 'static'

option device 'eth4'

list ipaddr '10.25.25.64/26'

list dns '8.8.8.8'

list dns '1.1.1.1'

config device

option name 'eth4'

option ipv6 '0'

config rule

option in 'proxmox'

option src '10.25.25.65/26'

option out 'lan'

option dest '10.25.25.10/26'

option lookup 'main'

option disabled '1'

config rule

option in 'lan'

option src '10.25.25.10/26'

option out 'proxmox'

option dest '10.25.25.65/26'

option lookup 'main'

option disabled '1'

config interface 'wg0'

option proto 'wireguard'

option private_key 'XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX'

option listen_port '55055'

list addresses '10.0.0.1/24'

config wireguard_wg0

option public_key 'XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX'

option route_allowed_ips '1'

list allowed_ips '10.0.0.2/24'

option persistent_keepalive '25'

option description 'openwrt'

config wireguard_wg0

option public_key 'XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX'

option route_allowed_ips '1'

list allowed_ips '10.0.0.3/24'

option persistent_keepalive '25'

option description 'android'

config wireguard_wg0

option public_key 'XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX'

option route_allowed_ips '1'

list allowed_ips '10.0.0.4/24'

option persistent_keepalive '25'

option description 'windows'

config wireguard_wg0

option description 'Note9'

option public_key 'XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX'

option private_key 'XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX'

option route_allowed_ips '1'

list allowed_ips '10.0.0.5/24'

option endpoint_port '55055'

config interface 'guest'

option device 'br-lan.192'

option proto 'static'

list ipaddr '10.25.25.192/26'

list dns '10.25.25.1'

config device

option name 'br-guest'

option type 'bridge'

option bridge_empty '1'

config interface 'iot'

option device 'br-lan.128'

option proto 'static'

list ipaddr '10.25.25.128/26'

list dns '10.25.25.1'

config device

option name 'br-iot'

option type 'bridge'

option bridge_empty '1'

config bridge-vlan

option device 'br-lan'

option vlan '1'

list ports 'eth1'

list ports 'eth2:u*'

list ports 'eth3:u*'

list ports 'eth5:u*'

config bridge-vlan

option device 'br-lan'

option vlan '192'

list ports 'eth1:t'

config bridge-vlan

option device 'br-lan'

option vlan '128'

list ports 'eth1:t'

root@OpenWrt:~# cat /etc/config/dhcp

config dnsmasq

option domainneeded '1'

option localise_queries '1'

option rebind_protection '1'

option rebind_localhost '1'

option local '/lan/'

option domain 'lan'

option expandhosts '1'

option cachesize '1000'

option authoritative '1'

option readethers '1'

option leasefile '/tmp/dhcp.leases'

option resolvfile '/tmp/resolv.conf.d/resolv.conf.auto'

option localservice '1'

option ednspacket_max '1232'

list rebind_domain 'free.aero2.net.pl'

option sequential_ip '1'

option port '5353'

config dhcp 'lan'

option interface 'lan'

option start '10'

option limit '52'

option leasetime '12h'

option dhcpv4 'server'

list dhcp_option '6,10.25.25.1'

config dhcp 'wan'

option interface 'wan'

option ignore '1'

config odhcpd 'odhcpd'

option maindhcp '0'

option leasefile '/tmp/hosts/odhcpd'

option leasetrigger '/usr/sbin/odhcpd-update'

option loglevel '4'

config host

option name 'MS510TXPP'

option mac 'XX:XX:XX:XX:XX:XX'

option ip '10.25.25.2'

option leasetime '12h'

option dns '1'

config host

option name 'AP-PARTER'

option mac 'XX:XX:XX:XX:XX:XX'

option ip '10.25.25.3'

option leasetime '12h'

option dns '1'

config host

option name 'AP-PIETRO1'

option mac 'XX:XX:XX:XX:XX:XX'

option ip '10.25.25.4'

option leasetime '12h'

option dns '1'

config host

option name 'AP-TARAS'

option ip '10.25.25.5'

option mac 'XX:XX:XX:XX:XX:XX'

option dns '1'

option leasetime '24h'

config dhcp 'pppoe0'

option interface 'pppoe0'

option ignore '1'

config dhcp 'proxmox'

option interface 'proxmox'

option start '66'

option limit '52'

option leasetime '12h'

option ignore '1'

list dhcp_option '6,10.25.25.64'

config dhcp 'guest'

option start '194'

option limit '60'

option leasetime '2h'

option interface 'guest'

list dhcp_option '6,10.25.25.192'

list dhcp_option '3,10.25.25.192'

config dhcp 'iot'

option start '130'

option limit '60'

option leasetime '2h'

option interface 'iot'

list dhcp_option '6,10.25.25.128'

root@OpenWrt:~# cat /etc/config/firewall

config defaults

option input 'REJECT'

option output 'ACCEPT'

option forward 'REJECT'

option synflood_protect '1'

config zone

option name 'lan'

option input 'ACCEPT'

option output 'ACCEPT'

option forward 'ACCEPT'

list network 'lan'

config zone

option name 'wan'

option input 'REJECT'

option output 'ACCEPT'

option forward 'REJECT'

option masq '1'

option mtu_fix '1'

list network 'wan'

list network 'pppoe0'

config forwarding

option src 'lan'

option dest 'wan'

config rule

option name 'Allow-DHCP-Renew'

option src 'wan'

option proto 'udp'

option dest_port '68'

option target 'ACCEPT'

option family 'ipv4'

config rule

option name 'Allow-Ping'

option src 'wan'

option proto 'icmp'

option icmp_type 'echo-request'

option family 'ipv4'

option target 'ACCEPT'

config rule

option name 'Allow-IGMP'

option src 'wan'

option proto 'igmp'

option family 'ipv4'

option target 'ACCEPT'

config rule

option name 'Allow-DHCPv6'

option src 'wan'

option proto 'udp'

option dest_port '546'

option family 'ipv6'

option target 'ACCEPT'

config rule

option name 'Allow-MLD'

option src 'wan'

option proto 'icmp'

option src_ip 'fe80::/10'

list icmp_type '130/0'

list icmp_type '131/0'

list icmp_type '132/0'

list icmp_type '143/0'

option family 'ipv6'

option target 'ACCEPT'

config rule

option name 'Allow-ICMPv6-Input'

option src 'wan'

option proto 'icmp'

list icmp_type 'echo-request'

list icmp_type 'echo-reply'

list icmp_type 'destination-unreachable'

list icmp_type 'packet-too-big'

list icmp_type 'time-exceeded'

list icmp_type 'bad-header'

list icmp_type 'unknown-header-type'

list icmp_type 'router-solicitation'

list icmp_type 'neighbour-solicitation'

list icmp_type 'router-advertisement'

list icmp_type 'neighbour-advertisement'

option limit '1000/sec'

option family 'ipv6'

option target 'ACCEPT'

config rule

option name 'Allow-ICMPv6-Forward'

option src 'wan'

option dest '*'

option proto 'icmp'

list icmp_type 'echo-request'

list icmp_type 'echo-reply'

list icmp_type 'destination-unreachable'

list icmp_type 'packet-too-big'

list icmp_type 'time-exceeded'

list icmp_type 'bad-header'

list icmp_type 'unknown-header-type'

option limit '1000/sec'

option family 'ipv6'

option target 'ACCEPT'

config rule

option name 'Allow-IPSec-ESP'

option src 'wan'

option dest 'lan'

option proto 'esp'

option target 'ACCEPT'

config rule

option name 'Allow-ISAKMP'

option src 'wan'

option dest 'lan'

option dest_port '500'

option proto 'udp'

option target 'ACCEPT'

config redirect

option dest 'lan'

option target 'DNAT'

option name 'rTorrentPRO_56895'

option family 'ipv4'

option src 'wan'

list proto 'tcp'

list proto 'udp'

option src_dport '56895'

option dest_ip '10.25.25.10'

option dest_port '56895'

config redirect

option dest 'lan'

option target 'DNAT'

option name 'rTorrentPRO_6881'

option src 'wan'

option src_dport '6881'

option dest_ip '10.25.25.10'

option dest_port '6881'

list proto 'udp'

config rule

option name 'rTorrentPRO_56895'

option src 'wan'

option src_port '56895'

option dest 'lan'

list dest_ip '10.25.25.10'

option dest_port '56895'

option target 'ACCEPT'

option enabled '0'

config rule

option name 'rTorrentPRO_6881'

option src 'wan'

option dest_port '6881'

option target 'ACCEPT'

option enabled '0'

config zone

option name 'proxmox'

option input 'ACCEPT'

option output 'ACCEPT'

option forward 'ACCEPT'

list network 'proxmox'

config forwarding

option src 'proxmox'

option dest 'wan'

config redirect

option dest 'lan'

option target 'DNAT'

option name 'TEST-80'

option family 'ipv4'

option src 'wan'

option src_dport '80'

option dest_port '80'

list proto 'tcp'

list proto 'udp'

option dest_ip '10.25.25.30'

option enabled '0'

config redirect

option dest 'lan'

option target 'DNAT'

option name 'TEST8080'

option family 'ipv4'

option src 'wan'

option src_dport '8080'

option dest_ip '10.25.25.29'

option dest_port '8080'

option enabled '0'

config rule

option name 'PROXMOX-do-NAS'

option src 'proxmox'

list src_ip '10.25.25.65'

option dest 'lan'

list dest_ip '10.25.25.10'

option target 'ACCEPT'

list proto 'tcp'

list proto 'udp'

list proto 'icmp'

config rule

option name 'NAS-do-PROXMOX'

list proto 'tcp'

list proto 'udp'

list proto 'icmp'

option src 'lan'

list src_ip '10.25.25.10'

option dest 'proxmox'

list dest_ip '10.25.25.65'

option target 'ACCEPT'

config rule

option name 'Adguard_Home_block_3001'

option src 'wan'

option src_port '3001'

option dest '*'

option dest_port '3001'

option target 'REJECT'

option enabled '0'

config rule

option src 'wan'

option target 'ACCEPT'

option proto 'udp'

option dest_port '55055'

option name 'wireguard'

config zone

option name 'wg'

option input 'ACCEPT'

option forward 'ACCEPT'

option output 'ACCEPT'

option masq '1'

list network 'wg0'

config forwarding

option src 'wg'

option dest 'wan'

config forwarding

option src 'wan'

option dest 'wg'

config forwarding

option src 'wg'

option dest 'lan'

config forwarding

option src 'lan'

option dest 'wg'

config rule

option name 'PROXMOX-do-LAN2'

option src 'proxmox'

list src_ip '10.25.25.65'

option dest 'lan'

option target 'ACCEPT'

list proto 'tcp'

list proto 'udp'

list proto 'icmp'

list dest_ip '10.25.25.23'

config rule

option name 'LAN2-do-PROXMOX'

option src 'lan'

option dest 'proxmox'

list dest_ip '10.25.25.65'

option target 'ACCEPT'

list proto 'tcp'

list proto 'udp'

list proto 'icmp'

list src_ip '10.25.25.23'

config zone

option name 'guest_zone'

option input 'REJECT'

option output 'ACCEPT'

option forward 'REJECT'

list network 'guest'

config zone

option name 'iot_zone'

option input 'ACCEPT'

option output 'ACCEPT'

option forward 'REJECT'

list network 'iot'

config forwarding

option src 'guest_zone'

option dest 'wan'

config forwarding

option src 'lan'

option dest 'iot_zone'

config rule

option name 'Guest DNS'

option src 'guest_zone'

option dest_port '53'

option proto 'tcpudp'

option target 'ACCEPT'

config rule

option name 'Guest DHCP'

option src 'guest_zone'

option src_port '67-68'

option dest_port '67-68'

option proto 'udp'

option target 'ACCEPT'

config rule

option name 'Guest WAN HTTP access'

option target 'ACCEPT'

option src 'guest_zone'

option dest 'wan'

option proto 'tcp'

option dest_port '80'

config rule

option name 'Guest WAN HTTPS access'

option target 'ACCEPT'

option src 'guest_zone'

option dest 'wan'

option proto 'tcp'

option dest_port '443'

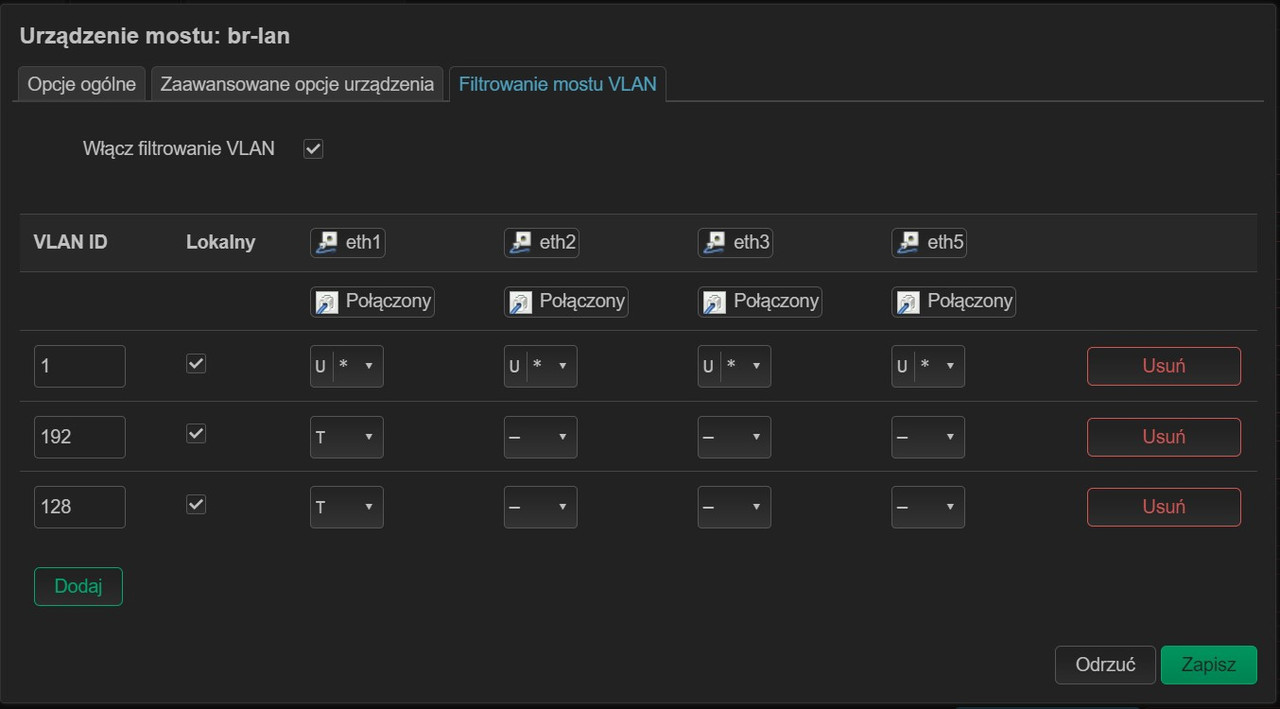

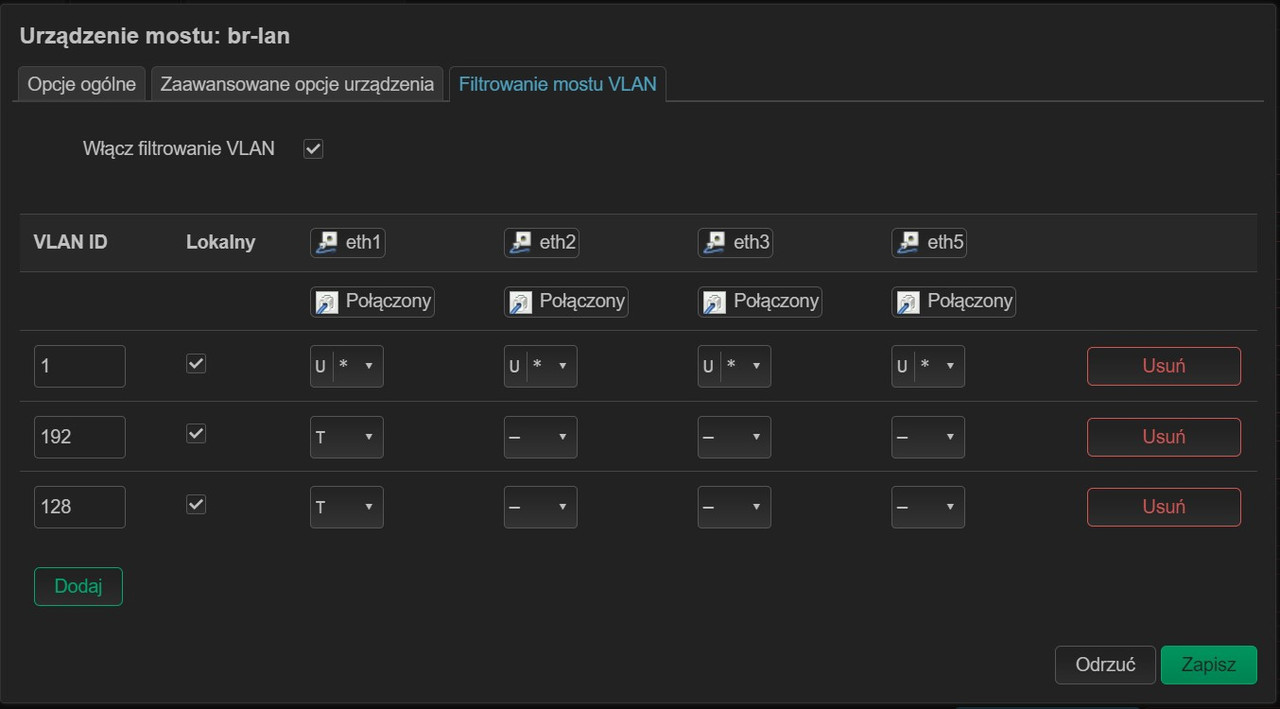

Wykonałem takie VLANy:

Idąc dalej wykorzystałem port eth1 i podłaczyłem go do switcha PoE, a w nim:

Wykonałem tagowanie dla portów 5,6,7 i 8 z czego port 5 jest UPLINK-iem.

A w samym AP (WAX220)

Reasumując - łacze się z siecią dla gości, przydziela mi IP, ale nie chce rozwiazywać zapytań DNS - czyli brak dostępu do internetu.

Gateway :Topton Intel Core i3-N305 16GB RAM 6x i226-V 2.5GbE

AP: 3x Netgear WAX220