Temat: Dropbear i port forwarding

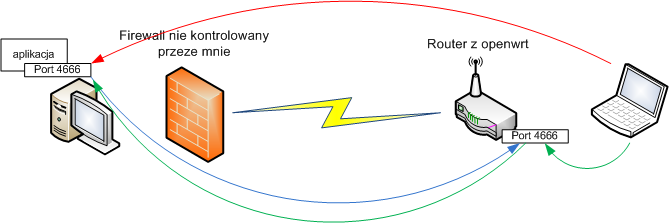

Potrzebowałem ostatnio za pomocą SSH otworzyć odwrotny tunel z zewnątrz do mojego routera. Niestety nie potrafię tego zrobić, a raczej potrafię, ale na routerze port jest otwarty tylko dla localhosta, a nie dla wszystkich po stronie LAN:

root@xxx:~# netstat -na | grep 466

tcp 0 0 127.0.0.1:4666 0.0.0.0:* LISTENUprzednio zmieniłem konfigurację dropbear'a włączając GatewayPorts i w tej chwili mam w /etc/config/dropbear

config 'dropbear'

option 'PasswordAuth' 'on'

option 'Port' '22'

option 'GatewayPorts' 'yes'Ponadto na zdalnym komputerze w konfiguracji putty mam zaznaczone w "Port forwarding", że "Remote ports do the same", w sensie że przyjmują połączenia z innych hostów. Czy jest jeszcze coś, co można spróbować zrobić, czy może ta implementacja dropbeara "tak ma"? Czy ktoś mógłby coś jeszcze zasugerować?

Pozdrawiam

Grzesiek